Підписуйтеся на наш телеграм канал!

Кіберфахівці стали жертвами власного експлойту

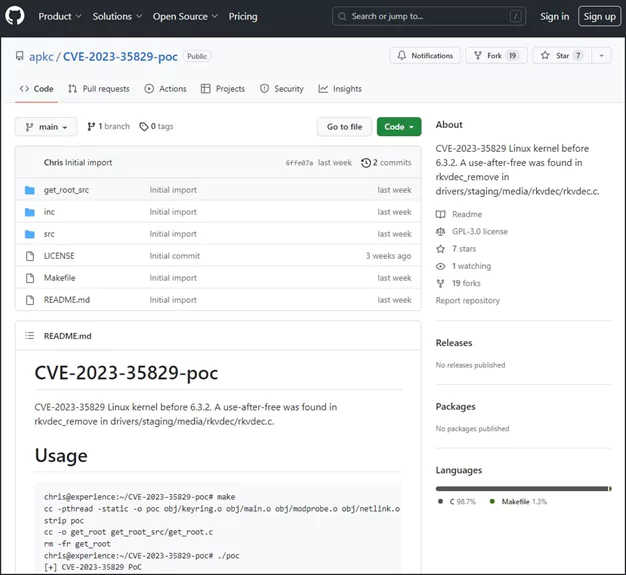

Дослідники кібербезпеки стали жертвами власного підробленого PoC-експлойту CVE-2023−35 829, який встановлює шкідливе ПЗ для крадіжки паролів Linux.

Аналітики Uptycs виявили шкідливий PoC (Proof-of-Concept) під час своїх звичних перевірок — системи виявлення повідомили про несподівані мережеві підключення, спроби несанкціонованого доступу до системи та нетипові передачі даних.

Загалом було виявлено 3 репозиторії, в яких розміщувався шкідливий підроблений PoC-експлойт, 2 з яких були видалені з GitHub, а 1 все ще працює. Шкідливий PoC-код виявився широко поширеним серед членів спільноти дослідників, тому зараження можуть існувати на значній кількості комп’ютерів.

PoC, завантажені з інтернету, необхідно тестувати в ізольованих середовищах, таких як віртуальні машини, і, якщо можливо, перевіряти їхній код перед виконанням. Надсилання двійкових файлів до VirusTotal також є швидким і простим способом ідентифікації шкідливого файлу, наголосили спеціалісти.